Защита детей от групп смерти.

После публикации статьи "Группы смерти" Галины Мурсалиевой, люди разделились на два лагеря. Одни утверждают, что журналисты раздули ситуацию для поднятия рейтинга своей газеты, поступив непрофессионально. Другие резонно указывают, что такие группы в социальных сетях действительно существуют и значит проблема, может быть раздута, но не надуманна. Считаю что одними техническими способами не уберечь ребёнка. На вашей стороне должны быть доверительные отношения с чадом и хороший детский психолог, если вы подозреваете худшее. Но всё-таки убеждён, что если ребёнок не сможет физически попасть в группу или сайт, то и "промыть мозги" не смогут.

Напомню вам о статье Бесплатная защита детей от нежелательного контента в Интернет, где были рассмотрены бесплатные способы оградить ребёнка от плохого материала.

Бесплатно защищались через:

1) DNS. Указывали фильтрующие DNS сервера.

2) фильтрацию поисковой выдачи через Яндекс с Семейным фильтром.

3) с помощью бесплатных программ и плагинов к браузеру.

Но, к сожалению, первые два способа могут быть бессильны в определённых ситуациях. Первый способ защищает ребёнка от попадания на сайт типа evil.com, так как фильтрует преобразование имя -> IP адрес. Но если огромный сайт-портал, в целом положительный, но содержит нежелательные страницы, то первый способ защиты в этой ситуации не поможет. Второй способ ограждает психику ребёнка при поиске информации, но есть механизмы, указывающие поисковым ботам, не индексировать сайт или его часть. То есть человек не найдёт такой материал через поисковые системы, но сможет прочесть его, зная полный адрес.

Вынужден вам сказать, что, вероятно, лучшим решением будет покупка лицензионной версии антивирусной программы с функцией Родительский контроль. Рекомендую взять российские продукты DrWeb или Kaspersky. Дальше в статье будет рассмотрен бесплатный способ защиты, основанный на фильтрации адреса (URL).

Идея основана на применении механизма Proxy Auto Configuration (PAC). Мы создадим текстовый файл, содержащий немного программного кода на языке JavaScript, который будет проверять адреса страниц (URL) в браузере на соответствие чёрному списку и при срабатывании перенаправлять на не существующий сервер.

Плюсом технологии PAC безусловно можно считать тот факт, что большинство браузеров будут применять наше решение и неважно каким браузером сёрфится Интернет. Минусом метода можно считать ваш кропотливый труд при заполнении запретного списка. Способ бесплатен, как песок на пляже, можете взять, но таскать придётся самому.

Вам нужно запустить Блокнот и вставить в него следующие строки, сохранив всё в виде файла proxy.pac.

function FindProxyForURL(url, host)

{

var proxy_server = '127.0.0.1:8080';

var no_proxy_server = "DIRECT";

{

var proxy_list = new Array(

"*suicide*",

"*porno*"

);

for (var i = 0; i < proxy_list.length; i++){

var value = proxy_list[i];

if (shExpMatch(url, value) ) {

return "PROXY "+proxy_server;

}

}

return no_proxy_server;

}

return no_proxy_server;

}

Главное для вас в данном коде это массив (array) proxy_list, содержащий то, что будет запрещено, а если говорить технически правильно, то перенаправлено в "чёрную дыру". Каждый элемент массива для читабельности расположен на отдельной строке, обрамлён кавычками, за которой идёт запятая, чтобы отделять элементы массива друг от друга. Последний элемент завершает массив и запятая не нужна.

Благодаря символу * вы можете указать, что неважно что идёт ДО или ПОСЛЕ интересующей строки. В примере, если в любой части адреса мелькнёт слово suicide, то правило *suicide* сработает и будет перенаправление на несуществующий сервер. Где взять готовые адреса? Хороший вопрос. Можно попробовать создать список самому, поискав в социальных сетях подозрительные группы с нездоровым упоминанием про синих китов, разбуди меня в 4:20, f57 и так далее.

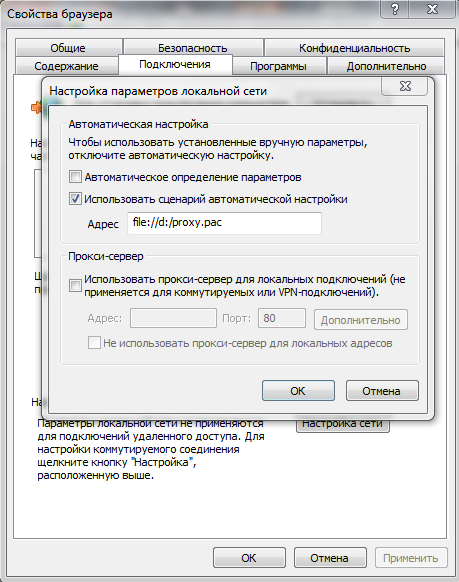

Теперь нужно указать в браузере Internet Explorer в меню Свойства браузера -> вкладка Подключения -> кнопка Настройка Сети и в появившемся окне нужно снять галочку "Автоматическое определение параметров" и поставить "Использовать сценарий автоматической настройки". Укажите полный путь к файлу proxy.pac, начиная строку с протокола file://. В примере, предполагается что proxy.pac лежит на диске D:, хотя лучше спрятать файл по дальше от глаз.

Перезапустите запущенные браузеры и вы должны явно наблюдать что посещение сайтов из вашего чёрного списка невозможно. К сожалению, в Internet Explorer 11 изменена работа Proxy Auto Configuration и вам нужно вернуть старое поведение, внеся настройки в реестр с помощью ie11_pac.reg. Скачайте его и щёлкните на нём.

Понимаю, что предложенное решение хоть и бесплатно, но трудоёмко. Так как JavaScript специально обделён возможностью работать с файловой системой, то нельзя программно прочесть запрещённые URL из стороннего текстового файла. Пополнять нужно именно proxy.pac.

Родителям и педагогам - найдите в своём семейном бюджете денег на покупку функционала Родительский контроль. Ваши нервы и здоровье детей - бесценны!

Дата последней правки: 2024-03-28 09:12:31